عزیزان و همکارانی که در زمینه شبکه فعالیت می کنند حتما با واژه Group Policy آشنایی دارند، در این سری مقالات قصد دارم شما را تا جای ممکن با امکانات این سرویس بسیار کاربردی آشنا کنم و در این راستا از ابتدای مسئله شروع خواهیم کرد، Group Policy در ساده ترین تعریف امکان اعمال تغییرات امنیتی و نظارت امنیتی بر روی کلیه شبکه های عضو دامین ما را به مدیر شبکه می دهد و شما می توانید تنظیمات خود را بصورت متمرکز انجام دهید. در مقاله ای تحت عنوان معرفی آشنایی با Group Policy در رابطه با این کنسول و نحوه اعمال تغییرات در آن صحبت شده در این مقاله تصمیم داریم با تنظیماتی که در Group Policy Object ها میتوان انجام داد آشنا شویم، تعداد Policy هایی که در این کنسول وجود دارد بسیار زیاد هستند و شما بیشتر می بایست بر حسب نیاز به دنبال Policy مورد نظر نیاز خود بروید، هر کدام را که باز کنید در پنجره باز شده یک سری توضیحات برای آن نوشته شده که شما را در استفاده از آن راهنمایی می کند. در اینجا سعی بر این داریم که یک اشاره بسیار مختصر و گذرا به سیاست های Group Policy داشته باشیم و در آخر چند مورد مثال می زنیم.

در Group Policy دو نوع تنظیمات وجود دارد شما می توانید این تنظیمات را برای کاربران، کامپیوترها و یا هر دو آنها انجام دهید User Configuration کاربران و Computer Configuration کامپیوترهای موجود در شبکه را تحت تاثیر قرار می دهد. برای مثال زمانی که Computer Configuration را برای یک کامپیوتر اعمال می کنید بدون در نظر گرفتن اینکه چه کاربری به آن کامپیوتر لاگین می کند این Group Policy بر روی آن اعمال خواهد شد همچنین با اجرای User Configuration برای یک کاربر خاص، این Group Policy بدون توجه به اینکه کاربر از چه کامپیوتری در شبکه به آن لاگین کند بر روی او اعمال خواهد شد، حال با هم نگاهی بسیار مختصر به Policy های موجود می اندازیم:

تنظیمات کامپیوتر یا Computer Configuration

وارد زیر شاخه Policies می شویم

Administrative Templates: محل انجام تنظیمات رجیستری و تنظیمات اساسی ویندوز همچنین تنظیمات مربوط به دسکتاپ، ظاهر و نحوه عملکرد آن می باشد.

Windows Settings: شامل تنظیمات ویندوز از جمله تنظیمات امنیتی و Script ها میباشد که در ادامه به آنها اشاره میکنیم.

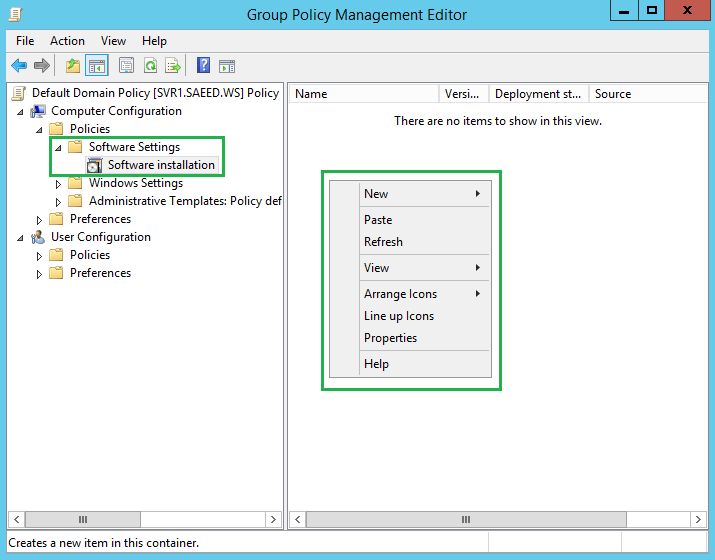

Software Setting: در اینجا شما میتوانید برنامه های مورد نظر خود را نصب، حذف و یا پشتیبانی نمایید. شما میتوانید نرم افزارهایی با پسوند msi و zap را نصب کنید، دقت داشته باشید که در Computer Configuration تنها قابلیت نصب msi وجود دارد. فایلهای msi را میتوانید بصورت آماده تهیه کنید و فایلهای zap را میتوانید درست کنید که به فایل exe اشاره کند.

دقت داشته باشید که پوشه ای که در آن نرم افزار مورد نظر وجود دارد باید Share شده باشد و کاربر مورد نظر باید دسترسی های لازم را به آن داشته باشد. برای نصب نرم افزار وارد Software Settings شده و بر روی Software Installation راست کلیک کنید و New و بعد Package را بزنید.

همانطور که مشاهده میکنید بدلیل اینکه بنده از مسیر User Configuration وارد شده ام میتوانم فقط نرم افزارهایی با پسوند msi را نصب کنم. در ادامه آدرس فایل مورد نظر را وارد میکنیم و بعد از انتخاب فایل با پنجره زیر روبرو میشویم.

Published: در این حالت پس از Log on نمودن کاربر تنها در صورت اجرای یک فایل که دارای پسوند مربوط به برنامه مورد نظر باشد آن برنامه نصب میگردد در این حالت نام برنامه در قسمت Add Remove Program قابل مشاهده است.

Assigned: در این حالت پس از Log on نمودن آیکون فایل مورد نظر بر روی دسکتاپ همچنین درون استارت منو قرار میگیرد و کاربر با کلیک بر روی آن میتواند برنامه مورد نظر را نصب کند.

Advanced: در این حالت به کاربر امکان انتخاب دو حالت Published و Assigned داده می شود. به این نکته توجه داشته باشید که در حالت Computer Configuration گزینه Published قابل استفاده نمی باشد.

Windows Settings: شامل تنظیمات ویندوز از جمله تنظیمات امنیتی و Script ها میباشد که در زیر به آنها اشاره میکنیم.

Script: با استفاده از این قسمت میتوانید script هایی را اعمال کرد که بطور اتوماتیک در زمان روشن شدن و خاموش شدن کامپیوتر اجرا شوند. شما میتوانید Script های خود را به زبانهای برنامه نویسی مختلفی که درون ویندوز پشتیبانی میشود مانند vb script و یا java script بنویسید.

Name Resolution Policy: در این قسمت تنظیماتی در رابطه با DNS را میتوان انجام داد.

Policy-based QoS: می توان سیاست هایی را درباره پهنای باند کاربران و سیتسم ها قرار داد.

Security Settings: قوانینی است که میتوانید بر روی یک یا چندین کامپیوتر اعمال کنید تا از منابع موجود از شبکه محافظت نمایید، Security Setting میتواند اعمالی همچون نحوه شناسایی کاربران در شبکه و یا نوع منابعی که کاربران اجازه استفاده از آنها را دارند، نوع اطلاعاتی که باید درون Event viewer ذخیره گردد و همچنین عضویت در گروههای مختلف را کنترل نماید حال گره Security Settings را باز میکنیم:

Account Policies: امکان کنترل چگونگی ایجاد و مدیریت رمز عبور را فراهم میکند (در زیر مورد بررسی قرار می دهیم)

Local Policies: مربوط به سیاستهاییست که بر سیستم Local انجام میشود (در زیر مورد بررسی قرار می دهیم)

Event Log: تنظیمات مربوط به Log برداری Event viewer

Restricted Groups: که مربوط به عضویت در گروههای مختلف میباشد و در آن میتوانید کاربران را عضو گروهی کرده و یا همان گروه را عضو گروهی دیگر کنید.

System Service: برای مدیریت سرویسها و محدود کردن دسترسی آنها برای کاربران.

Registry: کاربرانی که عضو دامین هستند بصورت پیشفرض اجازه تغییرات در رجیستری ویندوز را ندارند، شما در این قسمت میتوانید مجوز دسترسی یا ویرایش یک کلید یا کلیدها را برای کاربران صادر کنید.

File System: در این قسمت می تونید آدرس فولدر و یا فایل مد نظرتون رو بدید و برای اون NTFS Permissions تعیین کنید.

Windows Firewall with Advanced Policy: که در اینجا میتوانید مدیریت فایروال کامپیوتر مد نظر خود را در دست بگیرید.

Wireless Network: میتوان کنترولی را برای کلاینتهای تحت دامین در اتصال به شبکه های وایرلس قرار داد.

Wired Network Policy: میتوان کنترولی را برای کلاینتهای تحت دامین در اتصال به شبکه های کابلی قرار داد.

Software Restriction Policies: که در این قسمت شما میتوانید یک فایل یا فولدر و یا … را معرفی کنید و از آن لحظه به بعد، دیگر آن فایل قابل اجرا نخواهد بود.

Application Control Policy: برای اعمال محدودیتهایی در نرم افزارها استفاده می شود.

خوب در ادامه وارد قسمت Account Policies می شویم:

Password Policy: برای تنظیمات مربوط به رمز گذاری

Account Lockout Policy: در این قسمت شما میتوانید تعیین کنید که اگر کاربر به تعداد مشخصی رمز عبور اشتباه وارد کرد سیستم چه واکنشی نشان دهد.

Kerberos Policy: مربوط به سرویس Kerberos میباشد و بدلیل اینکه خارج از محدوده این مقاله است در مقالات دیگر به توضیح آن می پردازیم.

Password Policy:

Enforce Password History: در صورت فعال کردن این قسمت لیستی از کلمات عبوری که قبلا برای خود استفاده نموده اید ذخیره شده و به شما اجازه استفاده دوباره از آن کلمه عبور را نمی دهد، شما میتوانید در آن تعداد کلمات عبور نگهداری شده در حافظه را مشخص کنید. به عنوان مثال اگر این عدد را 4 بگذارید به معنی این است که رمز عبور کاربر نباید بین 4 رمز قبلی او باشد، کمترین عددی که میتوانید برای آن در نظر بگیرید صفر (که در واقع غیر فعال میشود) و همچنین بیشترین مقدار 24 میتواند باشد. استفاده از این مورد برای جلوگیری از انتخاب رمزهای تکراری توسط کاربران انتخاب مناسبی میباشد همچنین افزایش مقدار آن باعث افزایش امنیت میشود.

Maximum password age: هر پسوردی میتواند تاریخ مصرفی داشته باشد در این قسمت شما میتوانید تعداد روزهایی که این پسورد جدید یا پسورد عوض شده معتبر است را مشخص کنید، بعد از گذشت این زمان سیستم از کاربر تغییر رمز عبور او را در خواست میکند و کاربر تا زمانی که پسورد خود را تغییر نداده نمیتواند Log in کند. در صورتی که این عدد را صفر بگذارید به این معناست که پسورد هیچگاه منقضی نمیشود.

Minimum password age: در این قسمت شما میتوانید حداقل زمان معتبر بودن پسورد را مشخص کنید، به عنوان مثال اگر این عدد را 5 بگذارید کاربر تا 5 روز دیگر نمیتواند پسورد خود را عوض کند. در صورتی که این عدد را صفر بگذارید کاربر میتواند در هر زمانی که تمایل دارد پسورد خود را عوض کند.

Minimum password length: مقدار عددیست بر حسب تعداد کاراکتر، که حداقل تعداد کاراکتر برای تعیین پسورد را مشخص میکند، به عنوان مثال اگر این عدد را 5 بگذارید از آن لحظه به بعد کاربر هر گاه بخواهد پسورد خود را تغییر دهد باید رمز عبوری با حداقل 5 کاراکتر را انتخاب کند. در صورتی که این مقدار را صفر در نظر بگیرید کاربر میتواند بدون پسورد وارد شود که (Password Blank) که بسیار کار اشتباهیست و باعث بروز مشکلات امنیتی در شبکه میشود.

Password must meet complexity requirement: اگر این گزینه Enable شود کاربر نمیتواند پسورد ساده ای انتخاب کند و باید کلمات عبور از پیچیدگی قابل قبولی برخوردار باشند، پسورد خوب باید ترکیبی از اعداد – حروف بزگ – حروف کوچک – و علامتها باشد مانند P@ssw0rd

Store Passwords Using Reversible Encryption: این گزینه برای احراز هویت برای نرم افزارهای خاصی میباشد یعنی وقتی آن را فعال کنیم رمز عبور شما به صورت متنی در آمده و امنیت آن به شدت کاهش پیدا می کند پس سعی کنید همیشه آن را غیر فعال کنید ( به صورت پیش فرض هم غیر فعال هست)

به Account Policies برگشته و این بار وارد Account Lockout Policy میشویم:

همانطور که گفته شد در این قسمت شما می توانید تعیین کنید که اگر کاربر به تعداد مشخصی رمز عبور اشتباه وارد کرد سیستم چه واکنشی نشان دهد.

Account lockout duration: در این قسمت شما مشخص میکنید که زمانی که یک حساب کاربری قفل شد پس از چند دقیقه دوباره فعال شود. در صورتی که این مقدار را صفر قرار دهید حساب کاربری قفل شده تنها بدست مدیر شبکه و بصورت دستی فعال میشود.

Account lockout threshold: این قسمت مشخص میکند که کاربر حداکثر چند بار میتواند رمز عبور اشتباه وارد کند. اگر آن را صفر قرار دهید کاربر هیچ محدودیتی در وارد کردن رمز اشتباه نداشته و هیچگاه حساب او قفل نمیشود. پیشنهاد میشود که هیچ گاه عدد یک را برای این مورد انتخاب نکنید زیرا کاربر ممکن است گاهی به اشتباه رمز عبور خود را وارد کند.

Reset account lockout counter after: هر گاه کاربری رمز خود را اشتباه وارد میکند این ورود ناموفق به صورت موقت در سیستم ثبت شده و پس از گذشت زمانی این ورودهای ناموفق نادیده گرفته میشوند. برای این که این این زمان را مشخص کنیم در این قسمت عدد مورد نظر خود را (به دقیقه) وارد میکنیم، این عدد از مورد Account lockout duration میتواند کمتر یا مساوی باشد ولی بیشتر نمیتواند باشد.

حال به Security Settings برگشته و با هم نگاهی کوتاه به وظایف Local Policy می اندازیم:

Audit Policy: این قسمت مربوط به ثبت گزارشات امنیتی می باشد، از جمله این گزارشات میتوان ورود های موفق و ناموفق کاربران، گزارشات سیستمی، تغییرات در پالیسی ها، همچنین استفاده از فایلها و ویرایش آنها را نام برد.

User Rights Assignment: در این قسمت شما میتوانید مجوزهای دسترسی به برخی تنظیمات را برای کاربران مشخص کنید، برای مثلا، Access this computer from the network برای مشخص کردن اینکه چه کاربرانی اجازه دسترسی به شبکه را دارند، و یا Change the system time برای اینکه چه کاربرانی اجازه تغییر ساعت را دارند.

Security Options: در این قسمت یک سری اختیارات امنیتی دیگر وجود دارد مثلا:

Accounts Rename administrator account: برای تغییر نام کاربر مدیر (که پیشنهاد میشود برای افزایش امنیت حتما انجام دهید)

Accounts Rename guest account: برای تغییر نام کاربر Gust (کاربر مهمان)

همچنین میتوانید بوسیله Policy های زیر پیغامی را در نظر بگیرید که قبل از ورود کاربر نمایش داده شود.

Interactive logon Message text for users attempting to log on: محل نوشتن متن مورد نظر

Interactive logon Message title for users attempting to log on: نوشتن عنوان مطلب

تا به حال نگاهی کوتاه به قسمت Policies داشتیم

بعد از ویندوز سرور 2003 در Group Policy ویندوز سرور 2008، Preferences اضافه شده که خود بنده از کار کردن با آن واقعا لذت بردم، در این قسمت شما میتوانید برخی تنظیمات ویندوز رو با راست کلیک بر روی گزینه مربوطه و انتخاب New، پنجره تنظیمات منتخب خود را مشاهده و تغییرات مورد نظر را انجام دهید یکی از مزیتهای آن رابط کاربری بسیار ساده آن است به عنوان مثال اگر در قسمت Folder Options ،New را انتخاب کنید یک پنجره مانند Folder Options برای شما نمایان میشود و شما هر تغییراتی را که روی آن اعمال می کنید در کامپیوتر مد نظر خود اعمال میشود، همچنین میتوانید سرویسهای کامپیوتر مد نظر خود را مدیریت کنید.

در Group Policy برای تغییرات در رجیستری شما مبایستی از فایلهای ADM استفاده کنید و یک کلید را در رجیستری ایجاد کنید ولی بدلیل اینکه ساختن اینگونه فایلها کار چندان ساده ای نیست، بیشتر از فایلهای آماده و ساخته شده استفاده میشود ولی در ویندوز سرور 2008 به بعد در قسمت Preferences شما میتوانید به سادگی و با صرف زمان کمی یک کلید رجیستری را برای کاربر و یا کامپیوتری در شبکه ایجاد، ویرایش و یا حذف کنید.

تنظیمات کاربر یا User Configuration:

همانطور که در اول مقاله اشاره شد User Configuration تنها کاربران موجود در شبکه را تحت تاثیر قرار میدهد که شامل تنظیمات ویندوز و ظاهر تنظیمات کنترل پنل و قابلیت محدودسازی آن، قابلیت نصب نرم افزار برای یوزرها، قابلیت اجرای Script و غیره میباشد ولی چون Script، به کاربر اختصاص داده شده در زمان Logon و Log off از آن استفاده میشود همچنین بسیاری امکانات دیگر هست که دیگر به آنها اشاره نمیکنیم.

دو قسمت در اینجا اضافه شده و بیشتر به چشم میخورد که تنها به این دو اشاره می کنیم.

Internet Explorer: با استفاده از آن میتوانید تنظیمات مربوط به نرم افزار اینترنت اکسپلورر و نحوه اجرای آن برای کاربران را مشخص کنید. این قسمت در سرور 2012 وجود ندارد.

Folder Redirection: برای مدیریت بهتر اطلاعات مهم مانند محتویات My Document ,Desktop و سایر فولدرهای مهم میتوانید از این گزینه استفاده نمایید و این فولدرها را به یک محل خاص مثل یک پوشه اشتراک گذاری شده در شبکه انتقال دهید تا کاربران پس از لاگین بر روی هر کلاینتی بتوانند به اطلاعات خود دسترسی داشته باشند.

معرفی چند Policy پرکاربرد و روش فعالسازی آنها:

خوب حالا برای اینکه تاثیر Group Policy رو در محیط ویندوز بیشتر احساس کنید چند مثال برای شما گذاشتم

تغییر Homepage در Internet Explorer (مخصوص سرور 2008)

User Configuration ==> Policies ==> Windows Setting ==> Internet Explorer Maintenance ==> URLs

وارد Important URLs شده و Customize page URL را تیک دار کرده و در پایین آدرس URL مورد نظر خود را (به همراه http) وارد میکنیم مانند:

http://geekboy.pro

تغییر تصویر دسکتاپ:

User Configuration ==> Policies ==> Administrative Templates: ==> Desktop ==> Desktop

وارد Desktop Wallpaper شده و پس از Enabled کردن در قسمت Wallpaper Name: آدرس UNC فایل مورد نظر خود را مینویسید به عنوان مثال \\servername\Share-folder-name\filename.jpg و در قسمت Wallpaper Style میتوانید نوع Style خود را انتخاب کنید دقت داشته باشید در صورتی که آدرس در شبکه را وارد کنید لازم است فولدر مد نظر Share شده و دسترسی مناسب برخوردار باشد.

فعال یا غیر فعال کردن Remote Desktop:

Computer Configuration ==> Policies ==> Administrative Templates: ==>

Windows Components ==> Remote Desktop Services ==> Remote Desktop Session Host ==> Connections

اگر شما Allow users to connect remotely using Remote Desktop Service را Enabled کنید ریموت کامپیوتر مورد نظر فعال و اگر Disabled کنید ریموت غیر فعال میشود.

خاموش یا روشن کردن Firewall:

در بالا به بخش مربوط به Rule ها و تنظیمات پیشرفته اشاره شد ولی با رفتن به آدرس زیر میتوانید فایروال را به کل خاموش یا روشن کنید.

Computer Configuration ==> Policies ==>

Administrative Templates: ==> Network ==> Network Connections

بر حسب نیاز در Domain Profile و یا Standard Profile وارد شده و Windows Firewall: Protect all network connections را Enabled یا Disabled میکنیم.

جلوگیری از آپدیت شدن اتوماتیک ویندوز, جلوگیری از اجرا کردن Command Prompt و جلوگیری از اجرا کردن Register

User Configuration ==> Policies ==> Administrative Templates: ==> System

Prevent access to the command prompt : Enabled برای جلوگیری از اجرا کردن Command Prompt

Prevent access to registry editing tools : Enabled برای جلوگیری از اجرا کردن Registry

Windows Automatic Updates : Disabled برای جلوگیری از آپدیت شدن اتوماتیک ویندوز

جلوگیری از ذخیره تنظیمات پس از خروج از ویندوز

اگر دقت کرده باشید زمانی که یک کابر تغییراتی در دسکتاپ خود ایجاد میکند (البته بعضی از تغییرات) از جمله موقعیت پنجره ها و اندازه آنها، همچنین اندازه و موقعیت نوار وظیفه، پس از خروج از آن، آن تغییرات در حافظه ثبت شده و در استفاده در دفعات بعد آن تغییرات را مشاهده میکند، با ورود به مسیر زیر و Enabled کردن Don't save setting at exit میتوانید کاری کنید که این تغییرات ثبت نشده و کاربر نقشی در تغییر آن تنظیمات نداشته باشد.

User Configuration ==> Policies ==> Administrative Templates: ==> Desktop

همچنین در همین مسیر به توضیح چند مورد دیگر می پردازیم، اگر Hide and disable all items on the desktop را انتخاب و Enabled کنید، بدینوسیله تمامی آیتم های دسکتاپ را مخفی و غیر فعال می کنیم. سپس برای اعمال تغییرات ریستارت کنید.

برای برداشتن My Computer از روی دسکتاپ Remove My Computer icon on the desktop را Enable کنید.

برای برداشتن My Documents از روی دسکتاپ Remove My Documents icon on the desktop را Enable کنید.

برای برداشتن Recycle Bin از روی دسکتاپ Remove Recycle Bin icon from desktop را Enable کنید.

به مسیر زیر بروید

Computer Configuration ==> Policies ==> Windows Settings ==> Security Settings ==> Local Policies ==> Security Options

برای غیر فعال کردن CTRL + ALT + DEL در محیط دامین قبل از آنکه کاربر احراز هویت کند (Username و Password را وارد کند) Interactive logon: Do not require CTRL+ALT+DEL را Enabled میکنیم.

برای آنکه Username وارد شده توسط کاربری که دفعه قبل در سیستم لاگین کرده هم در استفاده های بعدی نمایش داده نشود Interactive logon: Do not display last user name را Enabled میکنیم.

اختیارات در CTRL + ALT + DEL

در مسیر زین میتونید تعیین کنید که کاربر بعد از زدن CTRL + ALT + DEL در محیط ویندوز چه اختیاراتی داشته باشد.

User Configuration ==> Policies ==> Administrative Templates: ==> System ==> CTRL + ALT + DEL Options

محدود کردن دسترسی Control Panel

در آدرس زیر

User Configuration ==> Policies ==> Administrative Templates: ==> Control Panel

اگر Hide specified Control Panel applets را Enabled کنید و دکمه Show را بزنید لیستی که در پنجره بازشده میتوانید ایجاد کنید و از آن پس کاربر دیگر نمیتواند ابزارهای معرفی شده را مشاهده و یا حتی اجرا کند. همچنین از طریق Show only specified Control Panel میتوانید لیستی را وارد کنید و کاربر تنها میتواند آن لیست را مشاهده کند. اگر Prohibit access to the Control Panel را Enabled کنید اجازه دسترسی به Control panel بطور کامل از او سلب می شود.

زمانی که شما یک فلش مموری را برای اولین بار وارد میکنید ویندوز بصورت اتوماتیک اقدام به نصب درایور آن میکند، وارد مسیر زیر شوید

Computer Configuration ==> Policies ==> Administrative Templates: ==> System ==> Device Installation ==> Device Installation Restrictions

شما میتوانید با Enabled کردن Prevent installation of removable device حق نصب درایور رو از کامپیوتر مد نظر بگیرید، در نتیجه دیگر درایور هیچ فلشی در آن کامپیوتر نصب نخواهد شد. همچنین اگر Hardware ins یک فلش مموری را بدست آورید، میتوانید وارد Prevent installation of device that math any of these device IDs شده و در پنجره باز شده Enabled و بعد Show را بزنید و در آن آدرس Hardware ins را بدهید، از آن پس فلش مموری با این Hardware ins دیگر اجازه استفاده در سیستم را ندارد.

سلام

با تشکر از مقاله بسیار مفید شما

در مورد این مقاله یک سوال داشتم که ممنون میشم کمکم کنید

من admin شبکه یک کارخانه تولیدی هستم و به تازگی به مشکلی در زمینه اجرای برنامه هایی برخورد کردم که با دسترسی admin به راحتی اجرا میشوند ولی با User های عادی عضو دامین با مجموعه ای از Error ها مواجه میشم.

برای مثال برنامه Photoshop cc 2017 میخواستم ببینم چطور میتونم با استفاده از GPO این مشکل رو برطرف کنم که کاربر برای اجرای این برنامه نیازی به دسترسی Admin نداشته باشه.

ممنون میشم اگر مراحلش رو برام بگید

سلام و خسته نباشید من تازه وارد این حیطه کاری شده ام مقلتون را کامل خوندم مشکل من اینه که در قسمت اخر هر تنظیمات را انجام بدم مثلا یک تصویر روی دسکتاپ تمام کامپیوتر های شبکه بگذارم .ادرس ها را چطور وارد کنم ؟ ممنون میشم راهنمای کنیدچطور تنظیمات راوارد کنم.

متوجه سوالتون نشدم

اگر به صورت کامل سوال را مطرح کنید پاسخ کاملی خواهیم داد

واقعا نمی دانم با چه زبانی ازتون تشکر کنم بابت مطالب مفیدتان

خواهش میکنم

لطفا به این سوال پاسخ بدین

پالسی اعمال کنید که تمام کاربران نتوانند هیچ فایلی از سیستم خود به بیرون انتقال دهند

با سلام

منظورتون رو واضح تر بفرمایید

اگر هدف محدودیت بر روی حافظه های قابل حمله که بحث این موضوع جداست

ولی منظور از بیرون چیه دقیقا؟کاربر میتونه آپلود کنه و یا حتی ایمیل کنه فایل های مورد نظر رو

عالی و کاربردی بود

تشکر

پالیسی میشه اعمال کرد. که یوزر با دسترسی ادمین. جوین دامین. نتونه از دامین خارج بشه

با سلام. از شما بابت مطالب بسیار مفیدتان سپاسگزارم. در پناه خداوند یکتا موفق و پیروز باشید.