از آنجا که 95% از آسیب ها با یک کمپین مخرب ایمیل آغاز می شود، برای سازمانها از همیشه مهم تر است که مطمئن باشند راه حلهایی که برای تامین امنیت ایمیل دارند به درستی از داده ها، دارایی ها و کاربرانشان محافظت نماید.

بیاید با یک مثال شروع کنیم: بخش منابع انسانی در شرکت Acme، ایمیلی از یک کارمند بالقوه دریافت کرد که شامل رزومه ای در پیوست بود. منابع انسانی به طور معمول پیوست ایمیل را باز کرد. پیوست شامل یک فایل اجرایی بود که بدافزار را در پس زمینه بارگیری می کرد. بدافزار شروع به جمع آوری اطلاعات کرد: پسوردها، اعتبارات و مجوزهای دسترسی شرکت مورد سوء استفاده قرار گرفت و به شکلی ناخواسته به هکرها توانایی سرقت اطلاعات حساس شرکت و مشتریان داده شد. اینگونه سناریوها هر روز اتفاق می افتد بنابراین چگونه باید تشخیص داد که کدام پیوست ها واقعی بوده و کدامیک شامل بدافزار هستند؟ چکار می کنید اگر یک ایمیل مخرب از دیوار دفاعی شما عبور کند؟

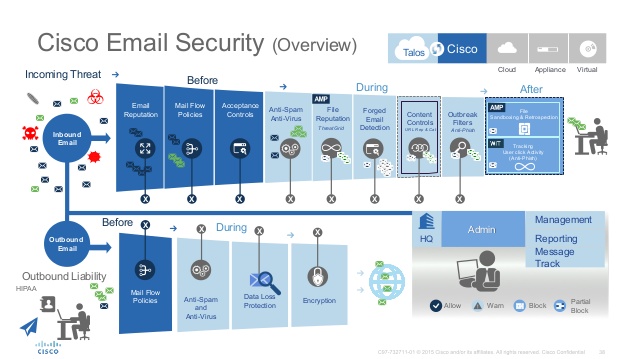

اما چگونه Cisco AMP برای ایمیل به تیم منابع انسانی در Acme کمک می کند؟ Cisco Email Security چندین لایه امنیتی برای مسدود کردن تهدیدات مبتنی بر ایمیل ارائه می نماید. این نوع حفاظت شامل مسدود کردن ایمیل ها از فرستندگان نامعتبر، موتورهای ضد اسپم، اسکن ضد ویروس، AMP و غیره است. تمامی چیزهایی توسط آنتی اسپم گرفتار نشده باشند، از طریق چندین موتور آنتی ویروس که در مقابل تهدیدات شناخته شده و در حال ظهور محافظت می کنند، پردازش می شوند. برای تهدیدات پیشرفته تر، Cisco Advanced Malware Protection تجزیه و تحلیل های اضافی خودکار را با استفاده از Cisco threat intelligence انجام می دهند.

ممکن است از خودتان بپرسید وقتی راه حل توسط اسکن موتورهای آنتی ویروس تامین کنندگان امنیتی مختلف فراهم آمده است، چرا برای AMP در ایمیل سرمایه گذاری کنیم؟ جواب این سوال ساده است: اکثر ابزارهای AV ، شناسایی مبتنی بر امضا را اجرا می نمایند که به این معنی است که اگر تکه ای از بدافزار به طور خاص برای حمله به سازمان شما ساخته شده باشد و به طور مداوم توسط تامین کننده AV شناخته نشود، به راحتی می تواند توسط bad actors عبور نماید. درحالیکه موتورهای AV همچنین زیرمجموعه ای از تهدیدات شناخته شده را دریافت می کنند، ما در مقابل حملات پیچیده تر و هدفمندتر نیازمند تامین امنیت و حفاظت هستیم. AMP برای ایمیل یک لایه اضافی از دفاعی ارزشمند را توسط ترکیب تشخیص Point-in-time با تجزیه و تحلیل مداوم، اضافه می کند. یک مثال از بهبود کارایی پس از فعال سازی عملکرد AMP در EAS توسط بخش فناوری اطلاعات سیسکو مشاهده شده است که میزان دریافت بدافزار را 50% بهبود داده است. این امر به دلیل این واقعیت است که حدود 31% از حملات بروز کرده، تهدیدات zero-day بودند که توسط AMP مسدود شدند. AMP برای ESA تنها مسدودکردن و تشخیص اولیه را بهبود نمی دهد. AMP به وسیله ردیابی پیوسته تغییرات بر روی فایلهایی که از گیت وی ایمیل شما عبور می کنند، ESA شما را به سطح بعدی می برد. اگر رفتار مشکوکی مشاهده گردد، AMP هشداری ارسال می نماید که به شما اجازه بررسی و کنترل کردن بدافزارها را می دهد.

چگونه AMP برای ایمیل اینکار را انجام می دهد؟

– Global threat intelligence از :Cisco Talos امنیت با تقویت قدرت دفاعی با استفاده ازbest global threat intelligence آغاز می شود بنابراین شما می توانید هنگامی که بدافزارها به عنوان تهدیدات جدید بروز می کند، آنها را مسدود نمایید. تیم محققان تهدید سیسکو، به طور مداوم اطلاعات تهدید را به خدمات AMP انتقال می دهد.

– :File Reputation Lookup ESA هش SHA256 را از پیوست ها و پرس جوهای سرویس های file reputation محاسبه می نماید. سرویس با یک verdict، clean، malicious یا ناشناخته جواب می دهد. براساس حکم یک اقدام می تواند نتیجتا انجام شود که ارسال، مسدود کردن یا قرنطینه کردن یک پیام باشد. برای فایل های اجرایی، ESA از تکنولوژی مبتنی بر یادگیری ماشین استفاده می کند که تهدیدهای ناشناخته را با استفاده از عملیات اکتشافی برای جمع آوری صفات شناسایی می کند و یک اثر انگشت Spero ایجاد می نماید که برای تعین احتمال اینکه یک فایل بدافزار است، به سرویس ارسال می شود.

– File Analysis: برای فایلهای با حکم ناشتاخته یا آنهایی که اصلا دیده نشده اند، ESA با ارسال یک پیوست به Threat Grid، یک لایه اضافی بررسی را اجرا می کند که راه حل پیشرفته sandboxing سیسکو است. هنگامی که تجزیه و تحلیل ها اجرا می شود، پیام معمولا قرنطینه می شود و به کاربر نهایی تحویل داده نمی شود. Threat Grid تجزیه و تحلیل پویا و ایستا را به صورت اتوماتیک اجر می کند. همچنین شاخص رفتار قابل خواندن انسان برای هر فایل پذیرفته شده را همانند یک نمره تهدید، تولید می نماید. قبل از اینکه یک فایل ناشناخته پذیرفته شود، موتور پیش طبقه بندی برای انتخاب فایل های با محتوای مشکوک (ماکروهای جاسازی شده، EXE، فلش و ..)، آن را اسکن می نماید و به این ترتیب نیاز به قرنطیه ایمیل های حاوی فایل های بی خطر را کاهش می دهد.

– File Analysis Quarantine: یک قابلیت متمایز AMP در ESA در مقایسه با با سایر ادغامهای AMP، توانایی نگه داشتن یک پیام درحالی است که پیوست ها توسط Threat Grid تجزیه و تحلیل می شوند و هنوز اطمینان حاصل نشده که آنها مخرب هستند. میانگین زمان تجزیه و تحلیل 7 تا 15 دقیقه است و براساس نتایج بررسی ESA می تواند یک پیام را به گیرنده ارسال کند، یک پیام بدون پیوست مخرب منتشر کند و یا پیام را به طور کامل حذف کند.

– Mailbox Auto Remediation: اگر اولین باری که یک پیام از دروازه عبور می کند به عنوان بدافزار شناسایی نشود، اما بعدها به عنوان یک بدافزار شناخته شود، یک رویداد گذشته نگر ایجاد می شود. مایکروسافت آفیس 365 به ESA اجازه می دهد که به پیام ها با پیوست مخرب در صندوق ورودی دسترسی پیدا کرده و انها را قرنطینه نماید.

هنوز هم از خودتان سوال می کنید که آیا واقعا ارزشمند است که برای AMP در ESA سرمایه گذاری نمایید؟ نتیجه آزمایش اخیر را مدنظر قرار دهید : در دو هفته ارزیابی AMP در یک سازمان با 2500 کاربر ایمیل، حدود 195000 فایل از تجزیه و تحلیل ایمیل استخراج شد. خارج از آن 1200 مورد توسط AMP محکوم شدند بدان معنی که برای موتورهای AV که در ESA اجرا می شدند، این فایل ها شناخته شده نبودند. Cisco AMP اولین قدم مهم برای ایمیل است که کمک می کند از سازمان خود در برابرattack vector محافظت نمایید.

منبع: https://blogs.cisco.com